Strykerへの攻撃が医療技術の運営の脆弱性を暴露

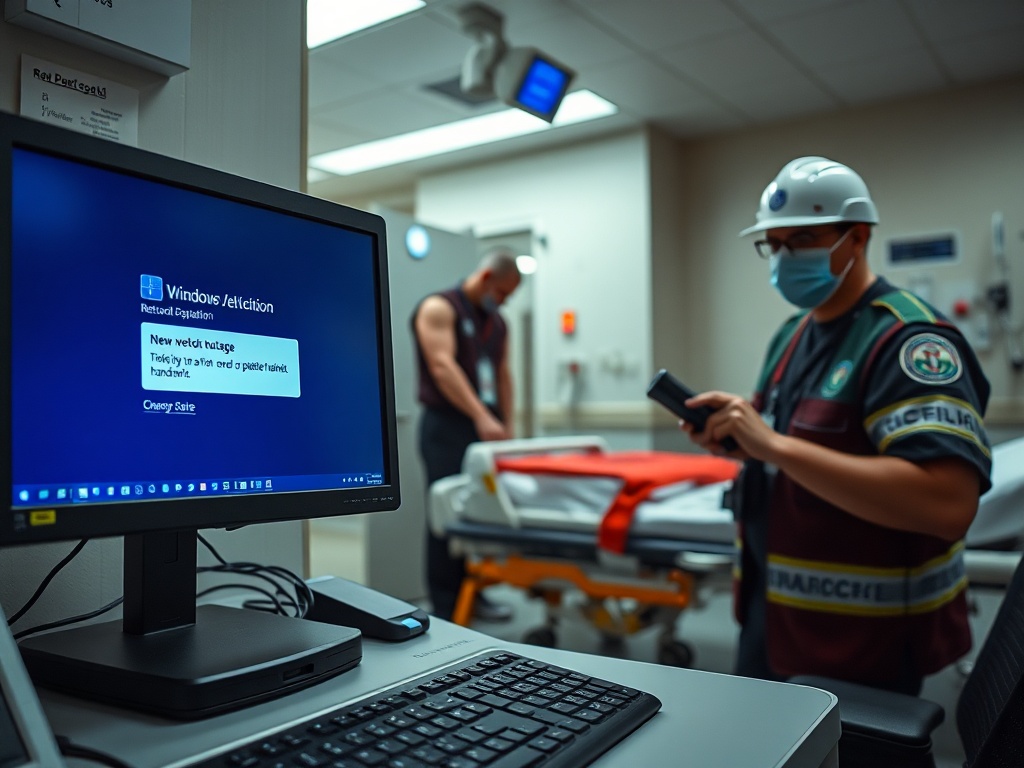

2026年3月11日、アメリカの医療技術の巨人Stryker Corporationは、サイバー攻撃を受けた結果、Microsoft環境における「グローバルな混乱」を確認しました。この攻撃の背後には、イランに関係する Handala というグループがあり、50テラバイトの情報を引き抜いたと主張し、この作戦を「新しいサイバー戦争の段階における重要な出来事」と位置付けています。Strykerはランサムウェアやマルウェアの兆候は見られず、事件は抑制されていると述べましたが、報告されたパターン――Windowsデバイスのアクセス不能やリモート機器の「削除」――は、静かな盗難ではなく、破壊的な攻撃に見えます。

2025年に250億ドルの収入を上げ、56,000人を雇用する製造業者にとって、停電のコストはITの問題ではなく、供給の問題です。Strykerは抽象的なソフトウェアを販売しているわけではない;彼らは臨床能力――インプラント、器具、病床、手術用ロボット、除細動器、担架などを販売しています。そして、Lifenetの崩壊が示すように、デジタルインフラが故障した場合、その影響は現場に直ちに波及します。地元当局が患者のケアに影響がないと報告していても、実際には影響があるのです。

##### リーダーたちが注目すべきリスクの変化

ビジネスリーダーたちにとって最重要なのはリスクの性質の変化です。データ流出や罰金のリスクについて言及しているわけではなく、報復の地政学的文脈の中で調整された中断のリスクについて論じています。その目的は運営の混乱や評判の損害です。株式市場は反応し、Strykerの株価は最初の報告後に3%超下落しました。

デジタルオフィスに依存したデバイス製造業

市場は通常、運営のレジリエンスはエネルギーや輸送のような「堅固な」産業の特権だと考えています。しかし、このケースは医療技術(medtech)がすでに重要インフラであることを明確にしています。Strykerはグローバルなチェーンの中で運営しており、販売、アフターサービス、物流、臨床サポート、トレーニング、テクニカルサービス、そして敏感かつ緊急なデータを移動させる接続プラットフォームを含んでいます。彼らの「Microsoft環境」が全球的に中断されると、内部のメールが遮断されるのではなく、人々、注文、サポート、スケーリングを調整する接着剤がなくなるのです。

報告によれば、混乱は3月11日の午前4時頃(GMT)に始まり、複数の場所でWindowsデバイスに影響を及ぼしました。運営に関して言えば、これは交渉ではなく、調整を減少させるように設計された攻撃と考えられます。したがって、企業が言う「ランサムウェアの兆候はない」というフレーズは、見かけほど安心材料にはなりません。従来の脅迫攻撃では、攻撃者はビジネスが生き残り、支払いができることを望みますが、破壊的または威嚇的な攻撃では、返りが見出されるのは頭条、顧客の不安、政治的圧力です。

Lifenetの例は最も不快な警告です:医療機器が「感染」していなくても、情報の流れは途絶えることがあります。メリーランド州の州立緊急医療サービス機関は、多くの州で「機能していない」と報告し、病院との無線連絡に戻らざるをえませんでした。そのような運営の後退は数分に等しく、緊急事態ではその数分が取り扱うリソースです。

製品の観点からは、一般的な企業インフラストラクチャに依存する典型的な依存関係が露呈します。ユーザー最終のインフラストラクチャが失敗のポイントである場合、緊急時にシステムがどれだけ可用であるかはオフィス向けに設計された決定や設定に依存しています。

50テラバイトの数字が顧客との会話を変える

Handalaは50TBを流出させたと主張しています。この数字は演出の可能性もありますが、単なる主張でも新しいタイプの商業的な会話を強制するには十分です。内部の事件とは異なり、ここでは顧客がStrykerが「事件を抑え込んだ」かどうかだけを評価するわけではありません。顧客は自社の提供者が、知的財産、契約情報、技術文書、さらには臨床の端で使用されるプラットフォームに関連するデータの露出のベクターになる可能性があるかどうかを評価します。

Strykerは、彼らの装置を通じて年間1億5千万人以上の患者にサービスを提供していると報告されています。この規模は非対称性を生み出します:企業は事件を技術的に抑え込むことができても、調達、供給業者の監査、導入凍結、病院や健康システムによって課せられるセキュリティレビューなどの摩擦によって商業的な時間を失う可能性があります。

実際、調達における疑問は哲学的なものではなく、具体的です。サプライヤーが自社のネットワークを失った場合、どのサービスの部分が劣化するのかということです。継続性はリリース通知で証明されるのではなく、危機の際に測定可能なサービスレベルで証明されるべきです。新型コロナウイルス(COVID-19)の際にCNNが引用した医療業界の幹部が「Strykerにもっとコミュニケーションを取ってほしい」と言ったのは、サプライヤーを切断するかしないかというジレンマに関するものであり、要点は運営にあります。実行可能な情報がない場合、各病院は設置基盤の分断を引き起こす可能性のある防御的な決定を下すことになります。

ここでビジネスのパターンが現れます:医療技術は、デジタル、接続性、サービスに基づく収入とマージンに移行しています。これは顧客あたりの価値を高めますが、リスクを集中させます。損害は事件の週だけではありません。信頼の損失は、更新、拡張、そしてセキュリティがすでに要求される販売に影響を及ぼすからです。

ここで重要なのは検証可能な継続性

大企業において「イノベーション」は通常、新しい製品ライン、ロボット、買収、発売を意味します。今回のケースは、より華やかではなく、より収益性の高い定義を促します:イノベーションは、優雅に失敗するために運営を設計することです。企業が事業継続性が動作していると宣言する際、戦略的な質問は、その継続性が信頼性の高いシナリオで試されているのか、それとも小規模な事件のときにのみ機能する文書であるのかということです。

利用可能な事実は、作業のデジタル層への攻撃に対する打撃を示唆しています。この文脈において役立つ継続性は、顧客に支払うべき義務を遂行し続けることを可能にするものです:配達、サポート、基本的なテレメトリー、インシデント対応、統一されたコミュニケーションです。主なチャンネルが故障した場合、計画にはすでに展開された代替チャンネルが必要であり、即興で構築されたものではありません。重要インフラの危機での即興はスケールしません。

私の製品に関する視点は簡単です:最小限の「実験」は、友好的な病院でのパイロットではありません。これは、重要なコンポーネントがダウンした状態で運営する能力を繰り返し試験することです。実際には、企業内部のテストを行い、アイデンティティの喪失、企業デバイスの喪失、電子メールやチケッティングツールの喪失、意図的な統合の劣化をシミュレーションします。年次監査用の演習としてではなく、商業的な主張に変わる運用上の証拠として行います。

このことは、アーキテクチャとポートフォリオの不快な決定を強いられます。Lifenetのようなプラットフォームが緊急事態には重要であるなら、それは、一般的な企業ネットワークへの依存が可用性のデータで正当化できない限り、より高い分離で運営するように再設計される必要があります。その投資はキャッチフレーズでは売れません; それは顧客に対するリスク軽減と、Strykerにとっての契約の中断の可能性を減らすことと結び付けて販売されます。

医療技術が資本コストを伴う地政学的な棋盤に登場

報告は、先月の戦争の開始以降の緊張の高まりの中で、この事件を位置付けており、イランの施設に対するアメリカとイスラエルの爆撃があったことを示しています。その中で、Handalaはこの攻撃を、Minabでの事件への報復と「抵抗の軸」に対するサイバー攻撃への応答として提示しました。最終的にはアメリカの機関の割当てにもかかわらず、経済的な影響はすでに現れています:市場は期待を調整し、顧客は露出を見直し、業界は防御的な支出を増やしています。

CFOや取締役会にとって直接的な結果が一つあります:オペレーショナルリスクがシステム的であり、特異的でないと見なされる場合、資本コストが上昇します。ダウンタイムが健康管理に関連する可能性のあるセクターでは、失敗に対する許容度は低いです。これは、セグメンテーション、モニタリング、対応、冗長性に対する支出を押し上げます。引用されたブリーフィングでは、2026年のサイバーセキュリティへの投資について100億〜150億ドルの業界推計が言及されています。この数値が議論の余地があっても、医療技術が他の重要なセクターが要求されるレジリエンスの規律を伴わずにデジタル化されたことに対する代償を支払っていることを示すものです。

競争のゲームも変わります。Strykerは、MedtronicやJohnson & Johnson(DePuy Synthes)などと競争しています。このような事件の後、差別化はカタログや価格だけではありません。攻撃を受けずに運営する能力を示し、顧客や規制当局に対して正確にコミュニケーションすることが求められます。コミュニケーションは評判ではなく、共有リスクの管理です。病院が何を切断し何を維持すべきかを理解できない場合、提供者は結果のコントロールを失います。

Verifoneに対する未確認の攻撃についての追加の情報は、影響を求めるグループが侵入だけではなく、物語を繋げることができることに微妙なニュアンスを加えます。これにより、検証可能な事実に基づく応答と頻繁なアップデートの必要性が増します。情報の空白は憶測で埋められるからです。

経営陣への解決策は、製品としてのレジリエンスを測ること

このエピソードは、運営上の教訓を残します:医療技術においてレジリエンスはもう遵守の必要条件ではなく、顧客が購入する製品の一部です。サプライヤーが緊急事態、手術および病院の物流に関与する場合、その継続性は逆境においても証明される必要があります。これは、サイバーセキュリティをサービスの指標に翻訳することを意味します:どの機能が維持され、どの機能が劣化し、復旧にかかる時間、サポートが維持される方法、証拠が保護される方法です。

Strykerにとって、技術的な回復は初期の段階に過ぎません。第二の段階は商業的なものであり、具体的な情報、明確な限界を伴って、信頼を再構築することです。第三の段階は、重要なシステムの設計を調整することで、企業の層の障害によって崩壊しないようにすることです。

業界にとって最も不快な点は、破壊的な攻撃は交渉しないということです。したがって、有用なイノベーションは爆風の半径を減らし、命や契約を支える機能を維持することが求められます。持続的なビジネス成長は、完璧な計画の幻想を捨て、現実の顧客との検証を受け入れるときに起こるのです。