L'attacco a Stryker svela la vulnerabilità operativa del medtech

L'11 marzo 2026, Stryker Corporation, uno dei giganti della tecnologia medica negli Stati Uniti, ha confermato una "disruzione globale" del suo ambiente Microsoft dopo un attacco informatico. L'origine pubblica dell'attribuzione non proviene da Washington, ma da un gruppo legato all'Iran, Handala, che ha dichiarato di aver estratto 50 terabyte di informazioni e ha descritto l'operazione come un evento fondamentale in una "nuova fase di guerra cibernetica". L'azienda ha affermato di non avere evidenze di ransomware o malware e che l'incidente era sotto controllo, ma il modello riportato - dispositivi Windows inaccessibili e attrezzature remote "cancellate" - sembra più un attacco distruttivo che un furto silenzioso.

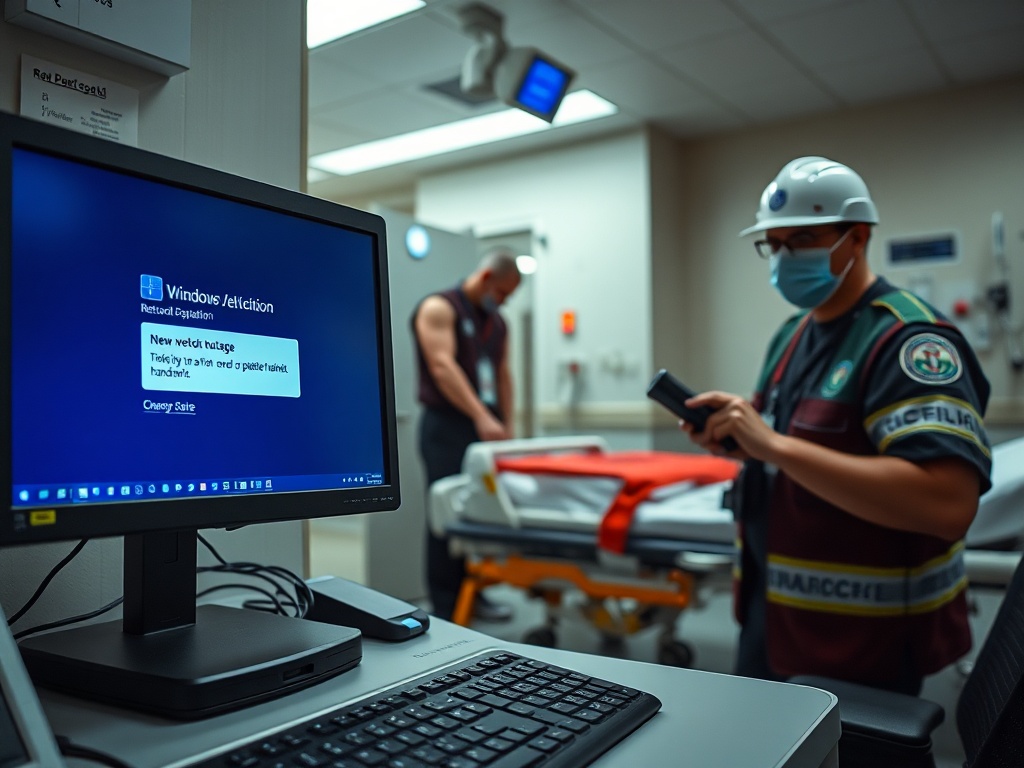

Per un produttore che ha riportato 25 miliardi di dollari di ricavi nel 2025 e impiega 56.000 persone, il costo di un blackout non è solo un problema IT: è un problema di consegna. Stryker non vende software in astratto; vende capacità clinica: impianti, strumenti, letti ospedalieri, robot chirurgici, defibrillatori e barelle. E, come è emerso con il fallimento di Lifenet — uno strumento di trasmissione di elettrocardiogrammi utilizzato dalle squadre di emergenza — quando l'infrastruttura digitale fallisce, l'impatto si fa sentire in prima linea, anche se le autorità locali hanno riportato che non c'è stata alcuna interruzione dell'assistenza ai pazienti.

Un produttore di dispositivi con dipendenza dall'ufficio digitale

Il mercato tende a pensare che la resilienza operativa sia patrimonio di settori "duri" come l'energia o i trasporti. Questo caso chiarisce che il medtech è già un'infrastruttura critica. Stryker opera in una catena globale: vendite, post-vendita, logistica, supporto clinico, formazione, assistenza tecnica e piattaforme connesse che trasferiscono dati sensibili e urgenti. Quando il suo "ambiente Microsoft" viene interrotto globalmente, non si interrompe solo un'e-mail interna: si spegne il collante che coordina persone, ordini, supporto e scalabilità.

I rapporti indicano che la disruzione è iniziata intorno alle 0400 GMT dell'11 marzo, influenzando dispositivi Windows in più località. In termini operativi, si tratta di un colpo progettato per degradare la coordinazione, piuttosto che per negoziare. Per questo, la frase aziendale "non ci sono indicazioni di ransomware" rassicura meno di quanto sembri. In un tradizionale attacco estorsivo, l'aggressore ha bisogno che l'attività sopravviva a sufficienza per essere pagato. In un attacco distruttivo o di intimidazione, il ritorno è misurato in titoli, incertezza per il cliente e pressione politica.

L'esempio di Lifenet è il promemoria più scomodo: anche se i dispositivi medici non sono "infettati", i flussi di informazione possono rompersi. Un istituto statale di servizi medici di emergenza nel Maryland ha riportato di non essere "funzionale" nella maggior parte dello stato, costringendo a tornare a consultazioni radio con gli ospedali. Questo arretramento operativo equivale a minuti, e nelle emergenze i minuti sono scorte che non possono essere ripristinate.

La cifra di 50 terabytes cambia la conversazione con i clienti

Handala ha affermato di aver esfiltrato 50 TB. Il numero potrebbe far parte del teatro, ma la mera affermazione è sufficiente per forzare un nuovo tipo di conversazione commerciale. A differenza di un incidente interno, qui il cliente non valuta solo se Stryker ha "contenuto" l'evento. Valuta se il suo fornitore può diventare un vettore di esposizione per proprietà intellettuale, informazioni contrattuali, documentazione tecnica o persino dati associati a piattaforme utilizzate in ambito clinico.

Stryker serve, secondo i rapporti, oltre 150 milioni di pazienti all'anno attraverso il suo equipaggiamento. Questa grandezza crea un'asimmetria: un'azienda può contenere tecnicamente l'incidente e comunque perdere tempo d'affari a causa di attriti negli acquisti, audit dei fornitori, congelamento delle implementazioni e revisioni di sicurezza imposte da ospedali e sistemi sanitari.

In pratica, la domanda che si impone negli acquisti non è filosofica. È concreta: quali parti del servizio si degradano se il fornitore perde la propria rete aziendale? La continuità non si prova con un comunicato, si misura attraverso livelli di servizio misurabili durante la crisi. Quando un dirigente del settore sanitario citato da CNN ha chiesto che Stryker fosse "più comunicativa" riguardo il dilemma di disconnettere o meno il fornitore, il punto era operativo: senza informazioni azionabili, ogni ospedale è costretto a prendere decisioni difensive che possono frammentare la base installata.

Qui emerge un modello di business: il medtech si è spostato verso ricavi e margini sostenuti da digitale, connettività e servizi. Questo aumenta il valore per cliente, ma concentra anche il rischio. Il danno non è solo la settimana dell'incidente. È l'erosione della fiducia che incide su rinnovazioni, espansioni e vendite consultive dove la sicurezza è già parte del pacchetto.

L'innovazione che conta qui è la continuità verificabile

Nelle grandi aziende, "innovazione" spesso significa nuove linee di prodotto, robot, acquisizioni e lanci. Questo caso sposta la definizione verso un concetto meno glamoroso e più redditizio: innovare significa progettare le operazioni affinché possano fallire con grazia. Quando un'azienda dichiara di avere attivato la continuità operativa, la domanda strategica è se questa continuità sia stata provata con scenari plausibili o se si tratta di un documento valido solo in caso di incidenti minori.

I fatti disponibili suggeriscono un colpo alla capa digitale di lavoro. In questo contesto, la continuità utile è quella che permette di continuare a fornire ciò per cui il cliente paga: consegne, supporto, telemetria essenziale, assistenza in caso di incidenti, comunicazione unificata. Se il canale principale crolla, il piano deve avere canali alternativi già attivi, non improvvisati. L'improvvisazione in una crisi di infrastruttura critica non scala.

Il mio punto di vista sui prodotti è semplice: l'“esperimento minimo” non è un progetto pilota in un ospedale amico. È sottoporre a stress, in modo ricorrente, la capacità di operare con componenti chiave fuori servizio. Nella pratica, questo si traduce in test interni che simulano la perdita dell’identità, la perdita di dispositivi aziendali, la perdita di email e strumenti di ticketing, e la degradazione deliberata delle integrazioni. Non come esercizio annuale per un'audit, ma come evidenza operativa che diventa argomentazione commerciale.

Questo obbliga anche a prendere decisioni scomode riguardo l'architettura e il portafoglio. Se una piattaforma come Lifenet è critica per le emergenze, la sua dipendenza dalla rete aziendale generale deve essere giustificata con dati di disponibilità, o riprogettata per operare con maggiore isolamento. Quell'investimento non viene venduto con uno slogan; viene venduto con una riduzione del rischio per il cliente e una minore probabilità di interruzione contrattuale per Stryker.

Il medtech entra nel panorama geopolitico con costi di capitale

I rapporti inquadrano l'incidente in un'escalation delle tensioni dopo l'inizio di una guerra nel mese precedente, con bombardamenti statunitensi e israeliani su impianti iraniani. In quel clima, Handala ha presentato l'attacco come rappresaglia per un incidente avvenuto a Minab e come risposta a cyber attacchi contro il cosiddetto “Asse della Resistenza”. Indipendentemente dall'attribuzione finale delle agenzie statunitensi, l'effetto economico si sta già materializzando: il mercato adegua le aspettative, i clienti rivedono l'esposizione e il settore aumenta la spesa difensiva.

C'è una conseguenza diretta per CFO e consigli: il costo del capitale aumenta quando il rischio operativo è percepito come sistemico e non idiosincratico. Nei settori in cui il downtime può essere associato all'assistenza sanitaria, la tolleranza al fallimento è bassa. Questo spinge verso maggiori investimenti in segmentazione, monitoraggio, risposta e ridondanza. Il briefing citato menziona stime settoriali da 10.000 a 15.000 milioni di dollari all'anno per investimenti in cybersecurity entro il 2026. Questa cifra, anche se viene discussa, segna una direzione: il medtech sta pagando il prezzo per essersi digitalizzato senza la stessa disciplina di resilienza richiesta ad altri settori critici.

Anche il gioco competitivo sta cambiando. Stryker compete con nomi come Medtronic e Johnson & Johnson (DePuy Synthes), tra gli altri. Dopo un evento di questo tipo, la differenziazione non sarà solo catalogo e prezzo. Sarà dimostrare la capacità di operare sotto attacco e di comunicare con precisione a clienti e regolatori. La comunicazione non è reputazione; è gestione del rischio condiviso. Se un ospedale non sa cosa disconnettere e cosa mantenere, il fornitore perde il controllo del risultato.

La nota aggiuntiva su un presunto attacco non verificato a Verifone aggiunge una sfumatura: i gruppi che cercano impatto possono legare narrativa, non solo intrusioni. Questo amplifica la necessità di una risposta basata su fatti verificabili e aggiornamenti frequenti, poiché il vuoto informativo viene riempito da speculazioni.

L'uscita esecutiva è misurare la resilienza come promessa di prodotto

Questo episodio insegna una lezione operativa: nel settore medtech, la resilienza non è più solo un requisito di conformità; è parte del prodotto che il cliente acquisisce. Se il fornitore gestisce emergenze, sale operatorie o logistica ospedaliera, la sua continuità deve essere dimostrabile anche in condizioni avverse. Ciò implica tradurre la cybersecurity in metriche di servizio: quali funzioni rimangono attive, quali si degradano, quanto ci vuole per ripristinare il servizio, come si mantiene il supporto, come si protegge la prova.

Per Stryker, il recupero tecnico sarà solo il primo passo. Il secondo è commerciale: ricostruire la fiducia con informazioni concrete, con limiti chiari e con evidenze che i processi di continuità non dipendono dal fatto che "tutto Microsoft funzioni". Il terzo è strategico: adattare il design dei sistemi critici affinché non collassino a causa di guasti della rete aziendale.

Il punto più scomodo per il settore è che gli attacchi distruttivi non negoziano. Per questo motivo, l'innovazione utile è quella che riduce l'area di esplosione e mantiene attive le funzioni che sostengono vite e contratti. La crescita sostenuta si verifica quando si abbandona l'illusione del piano perfetto e si abbraccia la validazione costante con il cliente reale.