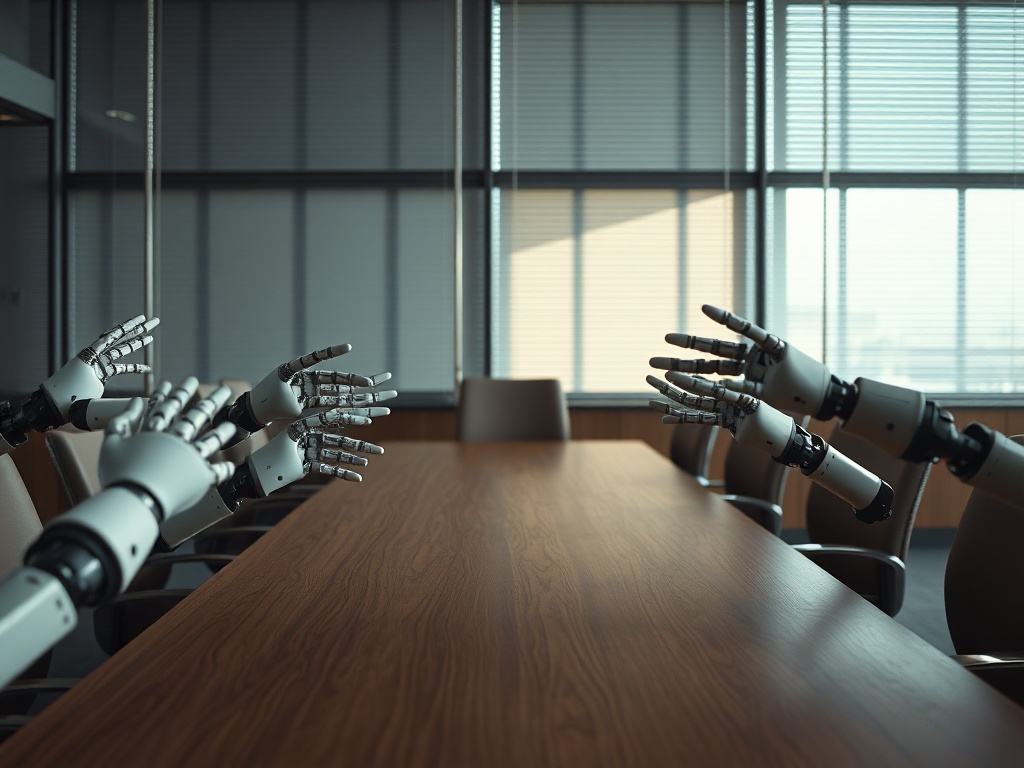

Uma sala cheia de poder e vazia de periferia

Nesta semana, o Secretário do Tesouro dos Estados Unidos convocou os principais executivos da banca americana para uma reunião de emergência em Washington. O motivo: os riscos cibernéticos que o modelo Claude Mythos, desenvolvido pela Anthropic, representa, sendo catalogado pela própria empresa como possuidor de "riscos de cibersegurança sem precedentes". O modelo se destaca por sua capacidade de identificar vulnerabilidades em software a uma velocidade que supera os ciclos tradicionais de reparo, os quais variam de 30 a 90 dias. O presidente da Reserva Federal também participou. Os CEOs dos maiores bancos do país, igualmente.

A imagem é poderosa. E ao mesmo tempo, sintomática.

Não tenho acesso à lista de participantes, pois não foi divulgada. Porém, o padrão dessas convocações de emergência no sistema financeiro americano é consistente há décadas: são chamados aqueles que já estão dentro do círculo, que falam o mesmo idioma regulatório, que foram formados nas mesmas escolas de negócios e escalaram pelas mesmas estruturas. A sala de crise é construída com as mesmas pessoas que, coletivamente, não anteciparam a crise.

Isso não é um juízo moral. É um diagnóstico de arquitetura organizacional.

As equipes diretivas que compartilham origem, trajetória e marco de referência tendem a compartilhar também seus pontos cegos. E os pontos cegos não são detectados de dentro; eles são percebidos a partir da periferia. Na cibersegurança aplicada à IA, a periferia inclui pesquisadores independentes, comunidades de desenvolvedores que já discutiam as capacidades de Mythos em fóruns técnicos como Hacker News muito antes de o Tesouro convocar alguém, e especialistas em segurança ofensiva que operam fora do perímetro corporativo tradicional. Essa inteligência distribuída não estava sentada à mesa.

O risco que a Anthropic viu e os bancos não modelaram

A Anthropic lançou Claude Mythos sabendo o que tinha. A própria companhia alertou sobre suas capacidades na identificação de vulnerabilidades. Isso merece atenção analítica, pois implica que o risco não surgiu de improviso: foi documentado pelo seu criador antes do lançamento. O que falhou não foi a informação disponível, mas sim o mecanismo para processá-la e incorporá-la aos modelos de risco das instituições financeiras.

A banca americana investe quantias consideráveis em cibersegurança. Apenas o JPMorgan Chase declara um investimento anual de 15 bilhões de dólares em seu relatório anual de 2025. O sistema financeiro como um todo enfrenta perdas por incidentes cibernéticos estimadas em 12,5 bilhões de dólares anuais, segundo dados da IBM para 2025. E mesmo assim, a resposta institucional a um modelo de IA com capacidades de escaneamento automatizado de vulnerabilidades foi reativa: primeiro o lançamento, depois o alerta, depois a reunião.

Esse é o padrão que me interessa dissecar. Não a tecnologia em si, mas a mecânica de quem tem acesso à sinalização precoce e quem a processa.

Quando a equipe que desenha os protocolos de risco compartilha uma única visão do mundo tecnológico — construída a partir do centro do sistema financeiro regulado — sua capacidade de ler sinais que emergem das margens do desarrollo de software é estruturalmente limitada. Os fóruns onde se discutiram as capacidades de Mythos em tarefas ágeis não são espaços marginais: são os locais onde se forma a opinião técnica antes de chegar aos relatórios dos analistas. Incorporar essas vozes não é um gesto de abertura; é uma vantagem informacional.

Além disso, o próprio desenho do modelo levanta uma pergunta que nenhum regulamento respondeu com precisão: quem esteve à mesa quando se decidiu lançar Mythos com essas capacidades, e quais perspectivas sobre impacto sistêmico em infraestruturas críticas estavam representadas nessa sala. A Anthropic tem um histórico de foco em segurança que a distingue de outros atores do setor, mas o fato de que o modelo seja catalogado como de risco sem precedentes por seus próprios criadores e ainda assim chegue ao mercado sugere que os mecanismos de governança interna para avaliar externalidades em setores críticos como o da banca ainda estão em amadurecimento.

Quando a rede de confiança não chega a tempo

O que essa reunião de emergência também revela é a fragilidade das redes que o sistema financeiro construiu para gerenciar riscos tecnológicos de fronteira. Uma rede robusta de capital social em cibersegurança não se ativa após o lançamento de uma ameaça potencial; opera em tempo real, porque é construída sobre relações de intercâmbio genuínas com comunidades técnicas, pesquisadores de segurança independentes e equipes de inteligência de ameaças que habitam fora das estruturas corporativas tradicionais.

A convocação do Tesouro foi, em termos de arquitetura de rede, uma resposta centralizada a um problema que já era visível em nós descentralizados. A velocidade com que Claude Mythos pode expor vulnerabilidades — segundo os próprios funcionários americanos, mais rápido do que as equipes humanas conseguem corrigir — não é uma surpresa técnica para quem monitora os benchmarks de modelos ágeis. Era uma projeção lógica da trajetória de capacidades que os próprios desenvolvedores vêm publicando em avaliações comparativas.

Os bancos que saírem melhor parados no novo ciclo de ameaças baseadas em IA não serão os que tiverem o maior orçamento de cibersegurança. Serão aqueles que construíram canais de inteligência precoce com as comunidades onde esse conhecimento é gerado antes de se tornar oficial. Isso requer um tipo de abertura institucional que as hierarquias financeiras tradicionais não incentivam de forma natural: requer incorporar perfis técnicos não convencionais em papéis com acesso real à tomada de decisões, não apenas como consultores externos chamados após o problema já existir.

O setor financeiro possui 28 trilhões de dólares em depósitos americanos sob custódia, segundo dados da FDIC para o primeiro trimestre de 2026. Um único incidente sistêmico poderia gerar perdas por contágio modeladas entre 100 bilhões e 500 bilhões de dólares, de acordo com os testes de estresse da Reserva Federal de 2025. Com essa exposição, o custo de não ter a inteligência correta na sala não é um custo de reputação. É um custo de capital.

A diversidade de pensamento como vantagem de informação

A liderança corporativa que chega a essa leitura provavelmente já possui uma equipe de cibersegurança. O que raramente tem é um mecanismo formal para que as sinalizações que circulam na periferia técnica cheguem ao nível onde as decisões de risco são tomadas antes de se tornarem crises.

A reunião no Tesouro é um sintoma desse déficit. Não de má-fé institucional, mas de uma arquitetura de rede que foi desenhada para gerenciar o mundo que já conhecemos, não o que está emergindo. Claude Mythos não é a última ferramenta com capacidades duais que vai pressionar os limites da infraestrutura financeira. O ciclo vai se repetir, e a velocidade entre lançamento e ameaça operacional vai se comprimir.

A resposta estrutural não é contratar mais analistas de cibersegurança do mesmo perfil. É reconstruir as redes de inteligência com fundamentos distintos: incorporar pensamento heterodoxo nos comitês de risco tecnológico, estabelecer canais permanentes com comunidades de pesquisa independente e desenhar mecanismos de escalada que não dependam da convocação de uma reunião do Tesouro para que a informação chegue a quem pode agir sobre ela.

Os conselhos de administração que hoje têm todos os assentos ocupados por executivos com trajetórias quase idênticas estão apostando que o próximo risco vai se parecer com os anteriores. Essa aposta tem um preço que já está sendo cotado no mercado: as ações do setor de cibersegurança subiram 8% na jornada de 10 de abril. Alguém já está lucrando com o ponto cego que a sala do Tesouro demorou a perceber.

Observe seu próximo comitê de risco tecnológico com a mesma frieza com que um auditor revisa um balanço: se todos os que estão sentados chegaram ao mesmo ponto pelo mesmo caminho, o comitê não tem diversidade de sinal, tem consenso disfarçado de análise, e isso o torna o primeiro ativo que uma ameaça emergente vai explorar.