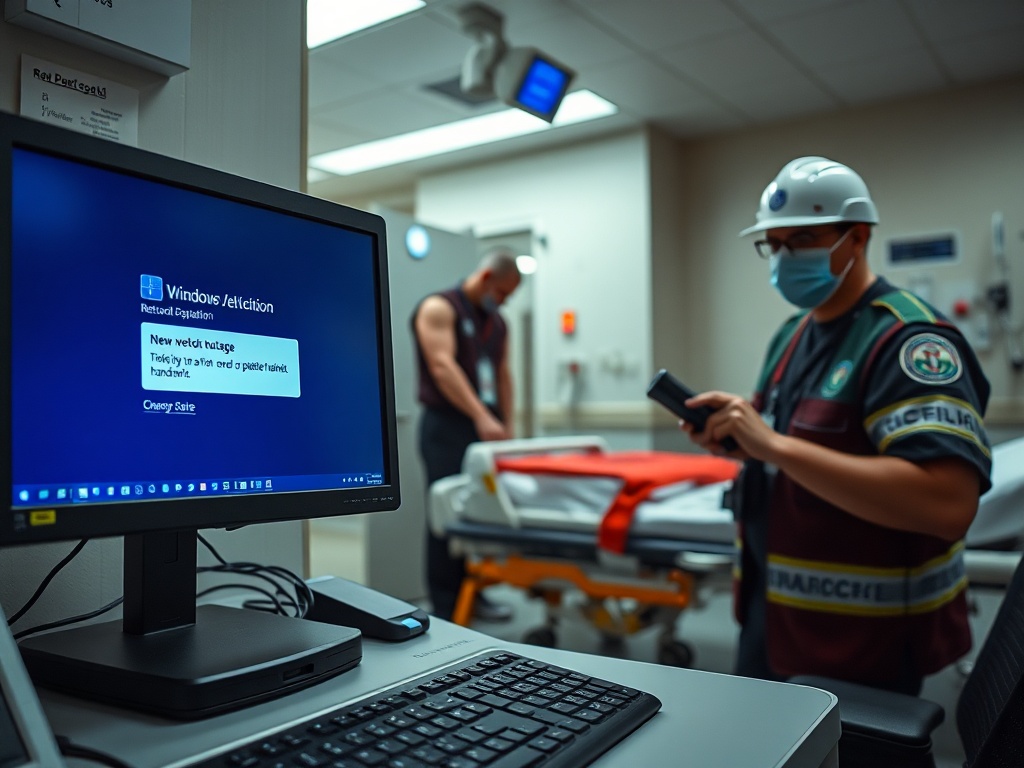

El 11 de marzo de 2026, Stryker Corporation, uno de los gigantes de tecnología médica de EE. UU., confirmó una “disrupción global” de su entorno Microsoft tras un ciberataque. La atribución pública no vino de Washington, sino de un grupo vinculado a Irán, Handala, que afirmó haber extraído 50 terabytes de información y describió la operación como un hito en una “nueva etapa de guerra cibernética”. La empresa dijo no tener indicios de ransomware o malware y que el incidente estaba contenido, pero el patrón reportado —dispositivos Windows inaccesibles y equipos remotos “borrados”— se parece más a un ataque destructivo que a un robo silencioso.

Para un fabricante que reportó 25.000 millones de dólares de ingresos en 2025 y emplea 56.000 personas, el costo de un apagón no es un problema de TI: es un problema de entrega. Stryker no vende software en abstracto; vende capacidad clínica: implantes, instrumental, camas hospitalarias, robots quirúrgicos, desfibriladores y camillas. Y, como se vio con la caída de Lifenet —una herramienta de transmisión de electrocardiogramas usada por equipos de emergencia—, cuando la infraestructura digital falla, el impacto se siente en la primera línea, aunque las autoridades locales hayan reportado que no hubo afectación en la atención al paciente.

Lo más relevante para líderes de negocio es el cambio de naturaleza del riesgo. No hablamos solo de fuga de datos y multas. Hablamos de interrupción coordinada en un contexto geopolítico de represalias, donde el objetivo puede ser el caos operativo y el daño reputacional. La acción bursátil lo reflejó de inmediato: las acciones de Stryker cayeron más de 3% tras los reportes iniciales.

Un fabricante de dispositivos con dependencia de oficina digital

El mercado suele pensar que la resiliencia operativa es patrimonio de industrias “duras” como energía o transporte. Este caso deja claro que el medtech ya es infraestructura crítica. Stryker opera en una cadena global: ventas, posventa, logística, soporte clínico, capacitación, servicio técnico, y plataformas conectadas que mueven datos sensibles y urgentes. Cuando su “entorno Microsoft” se interrumpe globalmente, no se apaga un correo interno: se apaga el pegamento que coordina personas, pedidos, soporte y escalamiento.

Los reportes indican que la disrupción empezó cerca de 0400 GMT del 11 de marzo, afectando equipos Windows en múltiples ubicaciones. En términos de operación, eso luce como un golpe diseñado para degradar coordinación, más que para negociar. Por eso la frase corporativa “no hay indicios de ransomware” tranquiliza menos de lo que parece. En un ataque extorsivo clásico, el agresor necesita que el negocio sobreviva lo suficiente para pagar. En un ataque destructivo o de intimidación, el retorno se mide en titulares, incertidumbre en el cliente y presión política.

El ejemplo de Lifenet es el recordatorio más incómodo: incluso si los equipos médicos no están “infectados”, los flujos de información sí pueden romperse. Un instituto estatal de servicios médicos de emergencia en Maryland lo reportó “no funcional” en gran parte del estado, obligando a volver a consultas por radio con hospitales. Ese retroceso operativo equivale a minutos, y en urgencias los minutos son inventario que no se repone.

Desde producto, esto expone una dependencia típica: herramientas críticas montadas sobre una capa corporativa generalista. Si la infraestructura de usuario final es el punto de falla, la disponibilidad de sistemas que sostienen emergencias queda atada a decisiones y configuraciones pensadas para oficina, no para continuidad clínica.

La cifra de 50 terabytes cambia la conversación con clientes

Handala afirmó haber exfiltrado 50 TB. El número puede ser parte del teatro, pero el mero reclamo es suficiente para forzar un nuevo tipo de conversación comercial. A diferencia de un incidente interno, aquí el cliente no evalúa solo si Stryker “contuvo” el evento. Evalúa si su proveedor puede convertirse en un vector de exposición para propiedad intelectual, información contractual, documentación técnica, o incluso datos asociados a plataformas que se usan en el borde clínico.

Stryker atiende, según los reportes, a más de 150 millones de pacientes al año a través de su equipamiento. Esa magnitud crea una asimetría: una empresa puede contener técnicamente el incidente y aun así perder tiempo comercial por fricción en compras, auditorías de proveedores, congelamiento de implementaciones, y revisiones de seguridad impuestas por hospitales y sistemas de salud.

En la práctica, la pregunta que se instala en procurement no es filosófica. Es concreta: qué partes del servicio se degradan si el proveedor pierde su red corporativa. La continuidad no se prueba con un comunicado, se prueba con niveles de servicio medibles durante la crisis. Cuando un ejecutivo del sector salud citado por CNN pidió que Stryker sea “más comunicativo” por el dilema de si desconectar o no al proveedor, el punto era operacional: sin información accionable, cada hospital se ve empujado a decisiones defensivas que pueden fragmentar la base instalada.

Aquí aparece un patrón de negocio: el medtech se ha movido hacia ingresos y margen apoyados en digital, conectividad y servicios. Eso aumenta el valor por cliente, pero también concentra riesgo. El daño no es solo la semana del incidente. Es la erosión de confianza que afecta renovaciones, expansiones y ventas consultivas donde la seguridad ya es parte del pliego.

La innovación que importa aquí es la continuidad verificable

En empresas grandes, “innovación” suele significar nuevas líneas de producto, robots, adquisiciones y lanzamientos. Este caso empuja una definición menos glamorosa y más rentable: innovar es diseñar operación para fallar con gracia. Cuando una compañía declara continuidad de negocio activada, la pregunta estratégica es si esa continuidad fue ensayada con escenarios plausibles o si es un documento que solo funciona cuando el incidente es menor.

Los hechos disponibles sugieren un golpe a la capa digital de trabajo. En ese contexto, la continuidad útil es la que permite seguir cumpliendo lo que el cliente paga: entregas, soporte, telemetría esencial, atención a incidentes, comunicación unificada. Si el canal principal cae, el plan debe tener canales alternos ya desplegados, no improvisados. La improvisación en una crisis de infraestructura crítica no escala.

Mi lente de producto aquí es simple: el “experimento mínimo” no es un piloto en un hospital amigo. Es someter a estrés, de forma recurrente, la capacidad de operar con componentes clave fuera de servicio. En la práctica, eso se traduce en pruebas internas que simulan pérdida de identidad, pérdida de dispositivos corporativos, pérdida de correo y herramientas de ticketing, y degradación deliberada de integraciones. No como ejercicio anual para auditoría, sino como evidencia operacional que se convierte en argumento comercial.

También obliga a tomar decisiones incómodas de arquitectura y portafolio. Si una plataforma como Lifenet es crítica para emergencias, su dependencia de la red corporativa general debe justificarse con datos de disponibilidad, o rediseñarse para operar con mayor aislamiento. Esa inversión no se vende con un eslogan; se vende con reducción de riesgo para el cliente y menor probabilidad de interrupción contractual para Stryker.

El medtech entra en el tablero geopolítico con costos de capital

Los reportes enmarcan el incidente en una escalada de tensiones tras el inicio de una guerra el mes previo, con bombardeos estadounidenses e israelíes sobre instalaciones iraníes. En ese clima, Handala presentó el ataque como represalia por un incidente en Minab y como respuesta a ciberataques contra el llamado “Eje de Resistencia”. Independientemente de la atribución final de agencias estadounidenses, el efecto económico ya se materializa: el mercado ajusta expectativas, los clientes revisan exposición y el sector incrementa gasto defensivo.

Hay una consecuencia directa para CFOs y juntas: el costo de capital sube cuando el riesgo operacional se percibe como sistémico y no idiosincrático. En sectores donde el downtime puede asociarse a atención de salud, la tolerancia al fallo es baja. Eso empuja a más gasto en segmentación, monitoreo, respuesta y redundancia. El briefing citado menciona estimaciones sectoriales de 10.000 a 15.000 millones de dólares anuales en inversión de ciberseguridad para 2026. La cifra, incluso si se discute, marca una dirección: el medtech está pagando el peaje de haberse digitalizado sin la misma disciplina de resiliencia que se exige a otros sectores críticos.

También se mueve el juego competitivo. Stryker compite con nombres como Medtronic y Johnson & Johnson (DePuy Synthes), entre otros. Tras un evento así, la diferenciación no será solo catálogo y precio. Será demostrar capacidad de operar bajo ataque y de comunicar con precisión a clientes y reguladores. La comunicación no es reputación; es gestión de riesgo compartido. Si un hospital no sabe qué desconectar y qué mantener, el proveedor pierde control del resultado.

La nota adicional sobre un supuesto ataque a Verifone no verificado agrega un matiz: los grupos que buscan impacto pueden encadenar narrativas, no solo intrusiones. Eso amplifica la necesidad de respuesta basada en hechos verificables y actualizaciones frecuentes, porque el vacío informativo se llena con especulación.

La salida ejecutiva es medir resiliencia como una promesa de producto

Este episodio deja una lección operativa: en medtech, la resiliencia ya no es un requisito de cumplimiento; es parte del producto que el cliente compra. Si el proveedor toca emergencias, quirófanos o logística hospitalaria, su continuidad debe ser demostrable bajo condiciones adversas. Eso implica traducir ciberseguridad a métricas de servicio: qué funciones siguen, cuáles se degradan, cuánto tarda el restablecimiento, cómo se mantiene soporte, cómo se protege evidencia.

Para Stryker, la recuperación técnica será solo el primer tramo. El segundo es comercial: reconstruir confianza con información concreta, con límites claros y con evidencia de que los procesos de continuidad no dependen de que “todo Microsoft funcione”. El tercero es estratégico: ajustar el diseño de sistemas críticos para que no colapsen por fallas de la capa corporativa.

El punto más incómodo para el sector es que los ataques destructivos no negocian. Por eso la innovación útil es la que reduce el radio de explosión y mantiene operables las funciones que sostienen vidas y contratos. El crecimiento empresarial sostenido ocurre cuando se abandona la ilusión del plan perfecto y se abraza la validación constante con el cliente real.